عسكرة التقنية| الإنترنت يعود إلى حيث بدأ

في لحظةٍ واحدة يوم 17 سبتمبر/أيلول 2024، تلقّت آلاف أجهزة البيجر في أيادي أفرادٍ من حزب الله اللبناني تنبيهًا قصيرًا، ثم انفجرت. وفي اليوم التالي، تكرر الأمر بمئات أجهزة اللاسلكي. خلال ساعات، تحوّلت أدوات الاتصال إلى أسلحة، وأصبحت البنية المصمّمة لنقل الرسائل وسيط قتل.

في البدء، لم يُولد الإنترنت كحلم تواصلٍ حُر لوثه الجيش لاحقًا، الحقيقة أنها بنية عسكرية منذ اللحظة الأولى، وقد خرجت شبكة ARPANET من وكالة مشاريع البحوث المتقدمة ARPA التابعة لوزارة الدفاع الأمريكية.

لم تُصمَّم هذه الشبكة فضاءً مدنيًا إنما بنية تربط مؤسسات بحثية وأكاديمية ممولة من الدولة في سياق الحرب الباردة، مع اهتمام واضح بالمرونة وتقاسم الموارد والقدرة على مواصلة الاتصال عبر عُقد متعددة، بدل الاعتماد على مركز وحيد يؤدي سقوطه إلى شلل كامل.

في 29 أكتوبر/تشرين الأول 1969، أُرسلت أول رسالة عبر هذه الشبكة بين جامعة كاليفورنيا ومعهد ستانفورد للأبحاث. كان المقصود إرسال كلمة LOGIN، لكن النظام تعطل بعد الحرفين الأولين "L" و"O". نجاح منقوص لكنه كافٍ لإثبات قابلية الفكرة للحياة.

ومع اتساع الحاجة العسكرية والتقنية ظهرت مشكلة؛ الشبكات المختلفة -السلكية واللاسلكية وعبر الأقمار الصناعية- لا تتحدث اللغة نفسها، وخطوط الاتصال الثابتة ليست كافية. من هنا نشأ بروتوكول TCP/IP معيارًا للاتصال وتكوين "شبكة من شبكات" يُتيح لأي جهازين في العالم التواصل بصرف النظر عن شركة الصُنع أو الموقع أو نوع الشبكة.

ما بُني في مختبرات الجامعات وشركات وادي السيليكون صار الآن آلة حرب

اعتمدت وزارة الدفاع الأمريكية هذا البروتوكول معيارًا رسميًا عام 1982، ودخل الخدمة على ARPANET في يناير/كانون الثاني 1983، ثم اتسع نطاق استخدامه تدريجيًا في الجامعات، ثم في الشركات، ثم الفضاء التجاري الأوسع، إلى أن أُغلق العمود الفقري الحكومي للشبكة NSFNET عام 1995، وبإغلاق الجزء الرئيسي عالي السعة الذي يربط الشبكات الكبيرة تُرك الإنترنت للسوق.

الذكاء الاصطناعي اليوم يقطع المسافة ذاتها، لكن في الاتجاه المعاكس. ما بُني في مختبرات الجامعات وشركات وادي السيليكون من أدوات لتصنيف الصور والتعرف على الوجوه وتحليل النصوص يحتل الآن قلب آلة الحرب، وبوتيرة أسرع مما استغرقته الشبكة للوصول إلى المكان ذاته.

الكمبيوتر آلة قتل

حين امتلكت وزارة الدفاع الأمريكية بيانات أكثر مما يمكن تحليله بسرعة بشرية كافية، كان عليها اللجوء لمشروع Maven لمعالجة ما تنتجه مُسيّرات ومنصات المراقبة من تسجيلات الفيديو والصور بكميات هائلة، تفرض عبئًا متزايدًا على المحللين البشر الذين لا تكفي أعينهم ولا ساعات عملهم لمجاراة هذا التدفق.

في 26 أبريل/نيسان 2017، أصدر نائب وزير الدفاع الأمريكي مذكرةً أسّست فريق الحرب الخوارزمية متعدد الاختصاصات/ AWCFT، ووجهت لدمج الذكاء الاصطناعي وتعلُّم الآلة على نحو أكثر فاعلية بهدف تحويل الحجم الهائل من البيانات المتاحة إلى استخبارات ورؤى قابلة للتنفيذ بسرعة.

عمليًا، أُدمجت هذه الأدوات تدريجيًا في عمليات حقيقية عبر تدريب الكمبيوتر على المساعدة في جزء من مهمة المحلل البشري، مثل رصد ما يستحق الانتباه في تسجيلات الفيديو والصور، واكتشاف الأجسام وتصنيفها وإطلاق التنبيهات الأولية، بحيث يتلقى المحلل مخرجاتٍ جاهزةً بدل قضاء ساعات في المشاهدة اليدوية.

بعدها بنحو 5 سنوات، في عام 2022، أصدر مفتش عام وزارة الدفاع تقييمًا خلص إلى أن الفريق المسؤول عن Maven لم يُوثِّق بالقدر الكافي مقاييسه وعملياته وإجراءاته الخاصة بمتابعة العقود وإدارته، بحيث ظلت المعرفة المؤسسية والدروس المستفادة معلّقةً في أذهان أشخاص بعينهم، وعرضةً للضياع مع انتقال الأفراد أو تحوّل المشروع إلى جهة مالكة أخرى.

ثم في سبتمبر 2024، أعلن مفتش عام وزارة الدفاع ومفتش عام الوكالة الوطنية للاستخبارات الجغرافية المكانية/NGA بدء تقييم مشترك لمدى فاعلية إدماج Maven في عمليات الوكالة ونشره في مجالات أوسع داخل وزارة الدفاع، ليتشكل المشروعُ الذي بدأ لمعالجة فيض الصور والفيديوهات تدريجيًا، في هيئة بنية مؤسسية ممتدة عبر أجهزة متعددة.

لافندر لتصنيف البشر

لكن ما جرى في غزة أخذ المسألة إلى مكان بعيد تمامًا عما سبقه. ففي حين كان Maven يعالج الفيديو والصور ويُصنّف المركبات والأنشطة ويُنتج مؤشرات أولية للمحلل، انتقل الاستخدام في القطاع إلى تصنيف البشر وإدراجهم في قوائم استهداف.

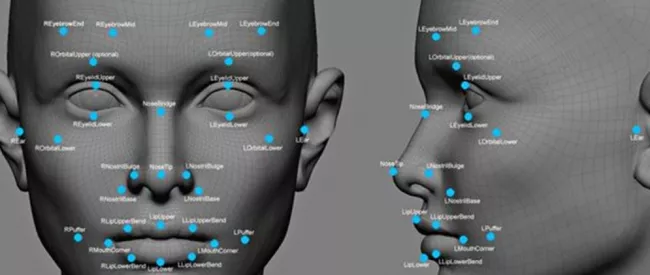

استند تحقيق نشره موقع +972 Magazine في أبريل/نيسان 2024 إلى شهادات ضباط استخبارات إسرائيليين تحدثوا عن النظام المدعوم بالذكاء الاصطناعي المسمى Lavender، الذي يدرس بيانات أشخاص في غزة ويُقدّر احتمال انتمائهم إلى حماس أو الجهاد الإسلامي، ثم يُصنّفهم وفق درجات، ومن تجاوز عتبة معينة أمكن إدراجه في قوائم الأهداف.

وضع النظام عشرات الآلاف من الفلسطينيين في هذه القوائم من دون مراجعة بشرية كافية ومتأنية، بل في بعض الحالات بلغ وقت مراجعة الهدف الواحد نحو عشرين ثانية أو أقل.

ينقل التحقيق كذلك روايات عن معرفة داخلية بوجود نسبة خطأ في تصنيفات النظام، وعن سياسات أجازت استهداف بعض المصنفين في منازلهم مع قبول مستويات مرتفعة من الخسائر المدنية في بعض الضربات.

لسنا هنا أمام آلة تعمل خارج القرار البشري، إنما أمام سلسلة قيادة بشرية وظّفت الأتمتة لتسريع العمل وتوسيع نطاقه. ما أضافه النظام هو السرعة والقدرة على التوسّع في إنتاج قوائم أهداف بوتيرة تفوق بكثير ما يستطيع المحللون البشريون إنجازه يدويًا، وهو ما يجعل الأتمتة أداةً لتضخيم القرار البشري لا لاستبداله.

تقسيم مهام الحرب

تشير تقارير حديثة عن الحرب الأمريكية الإسرائيلية على إيران إلى اتساع دور التحليل الخوارزمي داخل عملية الاستهداف نفسها بما يبدو تطورًا متدرجًا في طبيعة المهام التي تضطلع بها هذه الأنظمة.

على مدار سنوات، بنى النظام الإيراني بنيةً رقميةً واسعةً للمراقبة الداخلية تشمل شبكات كاميرات المرور والمراقبة المنتشرة في الفضاء العام. وحسب تقارير صحفية، تمكنت جهات إسرائيلية من اختراق بعض هذه الشبكات واستخدام بياناتها في تتبع تحركات شخصيات إيرانية رفيعة.

القيمة الاستخبارية هنا أتت من القدرة على جمع لقطات متفرقة من نقاط متعددة وربطها زمنيًا ومكانيًا، بما يُتيح بناء صورة متماسكة عن حركة شخص مستهدف ونمط حياته مثل أماكن ظهوره المعتادة، وتوقيت تحركاته، والأشخاص المرتبطين به، والمسارات التي يسلكها. كل ذلك استند، كما تشير تقارير، إلى خوارزميات وأدوات تحليل ساعدت في بناء نماذج سلوكية للمستهدفين ومحيطهم البشري.

تكمن وظيفة هذه الأدوات في التعامل مع بيانات موجودة لكنها مبعثرة وكثيفة إلى درجة تجعل قراءتها بشريًّا أبطأ من أن تكون مفيدة عسكريًا. وإن لم تُكشف التفاصيل التقنية الدقيقة علنًا على نحو كامل، فمن المرجح أن هذا النوع من العمل اعتمد على مزيجٍ من الرؤية الحاسوبية وربط البيانات واستخراج الأنماط وتسريع فرز المعلومات.

من يبني آلة الحرب؟

لم تُبنَ القدرات التي ظهرت في غزة وإيران على فراغ إنما قامت على أكتاف شبكة من الشراكات بين الحكومات وشركات التكنولوجيا التي تبيع أدوات لدمج كميات كبيرة من المعلومات وعرضها أمام صناع القرار في واجهات موحدة تساعد على التحليل واتخاذ القرار.

شركة Palantir Technologies من أوضح الأمثلة على هذا النمط، فهي -بالإضافة إلى كونها شركة أسلحة تقليدية- شركة منصات لتحليل البيانات ودمجها ودعم اتخاذ القرار، وفي يناير 2024 وقَّعت شراكة استراتيجية مع وزارة الدفاع الإسرائيلية لتزويدها بتكنولوجيا عسكرية.

في أوكرانيا تبدو الصورة أكثر تفصيلًا، وتُظهر تقارير علنية أن برمجيات الشركة تُستخدم هناك في دمج صور الأقمار الصناعية التجارية والبيانات المفتوحة ولقطات الطائرات المسيّرة والتقارير الواردة من الميدان، ثم عرضها أمام القادة ضمن أدوات تحليلية تساعد على تحديد الخيارات العسكرية.

ونقلت مجلة تايم في تقرير لها عن الرئيس التنفيذي للشركة قوله إن برمجياتها مسؤولة عن "معظم الاستهداف" في أوكرانيا، وهو تصريح يكشف الطريقة التي تُسوَّق بها هذه البرمجيات كجزء من سلسلة الاستهداف الحديثة. وفي يناير 2026، أطلقت وزارة الدفاع الأوكرانية، بالتعاون التقني مع Palantir، منصة Brave1 Dataroom، وهي بيئة رقمية آمنة تتيح لشركات التكنولوجيا الدفاعية الأوكرانية تدريب نماذج الذكاء الاصطناعي واختبارها على بيانات ميدانية حقيقية جمعتها القوات المسلحة من الجبهة.

وذكرت الجهات الأوكرانية الرسمية أن المرحلة الأولى تركز على تطوير تقنيات مستقلة لاكتشاف التهديدات الجوية واعتراضها، اعتمادًا على بيانات بصرية وحرارية جُمعت في ظروف قتالية فعلية، لا سيما ما يتصل بالمسيّرات الهجومية والتهديدات الجوية المشابهة المستخدمة ضد أوكرانيا.

في هذه الحلقة تكوّن مسار تقني شبه مغلق يبدأ من الميدان الذي ينتج البيانات، وهذه البيانات تُستخدم لتدريب النماذج، ثم تعود النماذج إلى الميدان في صورة أدوات جديدة للرصد والاعتراض.

يشير تقرير التايم إلى انخراط شركات أخرى مثل ميكروسوفت وأمازون وجوجل وسبيس بدرجات مختلفة في دعم البنية الرقمية الأوكرانية؛ من الحماية السيبرانية إلى الحوسبة السحابية والاتصالات، بما يتجاوز مجرد توظيف التكنولوجيا في الحرب، لتصبح هذه الجبهة بيئةَ اختبارٍ ميدانيٍّ واسعةً للشركات التقنية والدفاعية، وفضاءً لتجريب المنتجات وتدريب النماذج وبناء خبرة يصعب توليدها في ظروف السِلم. من ثم، لا يخرج من الحرب سلاح جديد فقط، بل سوق جديدة وشبكة علاقات جديدة بين الدولة والقطاع التقني والاستثماري.

كاميرات المرور أو الأمن العام يمكن أن تُستخدم لتتبع أهداف بشرية على قوائم اغتيالات أجهزة استخبارات

ثمة وجه آخر من بنية الحرب الخوارزمية لا يتعلق فقط بمن يملك البيانات، بل أيضًا بمن يُحرم منها. في ربيع 2026، أفادت تقارير صحفية بأن Planet Labs انتقلت إلى نموذج "الوصول المُدار" بالنسبة إلى صور منطقة الحرب بعد طلب أميركي بتقييد الوصول عبر مزودي الصور نُفّذ بأثر رجعي من 9 مارس/آذار الماضي استنادًا إلى السياسة الأمريكية الخاصة بالاستشعار عن بعد التجاري، التي تتيح للحكومة فرض شروط أو تدابير إضافية حين تقتضي ذلك اعتبارات الأمن القومي والسياسة الخارجية.

نتيجة لذلك افتقد الصحفيون ومنظمات حقوق الإنسان والباحثون المستقلون الذين يعتمدون على صور الأقمار الصناعية التجارية للتحقق من ادعاءات الأطراف المتحاربة وتوثيق ما يجري على الأرض إلى أداة أساسية من أدوات الرقابة المستقلة، بما يكشف كيف امتدت الحرب الخوارزمية إلى ما هو أبعد من الاستهداف: التحكم في تدفق الصورة، وفي تحديد من يرى ومن يُحجب عنه الوصول. هذا الأمر يُضيّق قدرة الآخر (الطرف الأضعف) على التحقق والتوثيق وبناء رواية مضادة، ويجعل إدارة المعرفة بالحرب جزءًا من الحرب نفسها.

العودة الثانية للشبكة

في بداياتها، نشأت الشبكة داخل بيئة مشغولة بمسألة الصمود تحت الضغط، واستمرار الاتصال في ظرف يمكن أن تنفرط فيه العُقد وتنهار المسارات التقليدية. ثم خرجت من تلك الدائرة الضيقة واتسعت تدريجيًا حتى دخلت الجامعات والمكاتب والمصانع والمنازل والجيوب.

مع هذا الاتساع تبدّل موقعها في العالم. صارت الأداة التي تمر عبرها الرسائل والصور والتجارة، ثم العمل والمال والخرائط وأنظمة الإدارة والمراقبة والعبور. وحين وصلت إلى هذه الدرجة من التغلغل، تغيّر معنى عودتها إلى الجيش.

ما يعود اليوم إلى ساحة الحرب ليس شبكةً محدودةَ الاستعمال، لكن بنية تحمل داخلها حياة اجتماعية كاملة. لهذا اكتسبت الحرب، بفضل الشبكة الحديثة، قدرة أوسع بكثير مما عرفته عند لحظة التأسيس الأولى.

هذه النقلة تفسّر كيف تحوّلت البنية الدفاعية القديمة إلى بنية شاملة. في الستينيات والسبعينيات كانت الشبكة تدور حول نقل البيانات بين مؤسسات محددة، وكانت قيمتها الأساسية تتصل بالمرونة والاستمرار وتجاوز المركز الواحد. أما اليوم فتكتسب قيمتها من كونها المجال الذي تتدفق عبره تفاصيل العالم اليومي. كل شيء تقريبًا يترك أثرًا قابلًا للحفظ والمعالجة من كاميرات طرق ترصد الحركة، وموبايلات تسجّل المواقع، ومنصات تحفظ الصور والمحادثات، إلى الأقمار الصناعية التجارية التي تضيف طبقة بصرية كثيفة إلى ما يجري على الأرض، والخدمات السحابية تجمع الوثائق والسجلات وبيانات الاستعمال.

هذا الاتساع جعل الشبكة أشبه بوسط عام تعيش فيه المجتمعات الحديثة، وأعطى الجيوش وأجهزة الاستخبارات موردًا لم يكن متاحًا من قبل بهذه الكثافة.

من هنا دخلت الحياة اليومية نفسها في دائرة الاستخبارات. المعلومة العسكرية لم تعد محصورةً في تقارير الضباط أو صور الاستطلاع الكلاسيكية. الطريق الذي يسلكه شخص ما، وتوقيت خروجه، والأنماط التي يكررها، ومحيطه البشري، والإشارات التي يتركها جهازه؛ كلها مواد يمكن ربطها داخل صورة واحدة متماسكة إذا توفرت أدوات التحليل الكافية.

هذا المسار أفضى إلى تآكل الحدود القديمة بين المدني والعسكري. الكاميرا المثبّتة لأغراض المرور أو الأمن المحلي يمكن أن تستخدم في تتبع أهداف بشرية على قوائم اغتيالات أجهزة الاستخبارات، والقمر الصناعي التجاري يمكن أن يصبح أداة توثيق أو أداة حجب، تبعًا لمن يتحكم في الوصول إلى صوره، والمنصة التي تدير بيانات الشركات يمكن أن تتحول بسهولة إلى بيئة عسكرية، وحتى السجلات التي وُلدت في سياق إداري أو تجاري أو لوجستي قد تكتسب قيمة مختلفة تمامًا حين تُقرأ ضمن صورة أوسع لحركة الأفراد والبضائع والطاقة والمكان.

يعود الإنترنت إلى نقطة الميلاد، لكن بعد رحلة طويلة عبر المجتمع كله. حين خرجت في البداية كانت مشروعًا أكاديميًا صغيرًا ممولًا عسكريًا وحاليًا أصبحت بنية كونية تمتص العمل والمال والذاكرة والصورة والمراقبة والتحليل.